Cómo instalar la conexión IKEv2 en Mikrotik (RouterOS v.6.45 y superior)

Guía para usuarios de VPN Unlimited

La configuración de Mikrotik IKEv2 le permite navegar de forma anónima y segura con todos los dispositivos conectados a su router, así como desbloquear contenido geo-restringido. Para obtener más información sobre el protocolo IKEv2, consulte nuestro artículo Qué es el protocolo IKEv2.

Esta guía le lleva paso a paso a cómo configurar la conexión IKEv2 en Mikrotik (con RouterOS v.6.45 y superior) utilizando la configuración VPN Unlimited. Complete la configuración de su Mikrotik VPN client con nuestra guía y haga que su experiencia en línea sea privada, segura y sin restricciones con VPN Unlimited.

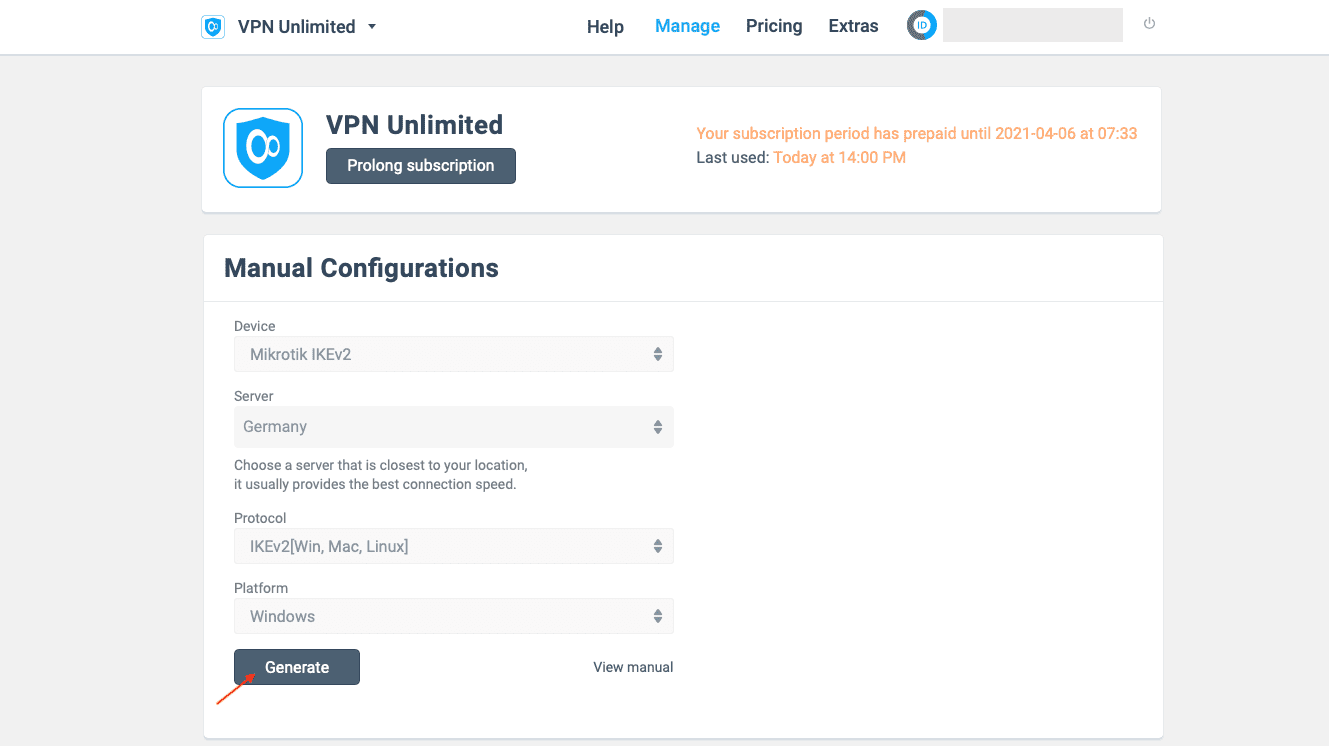

I. Generar las configuraciones de la VPN manualmente

Antes de configurar la VPN en el router Mikrotik, debe generar las configuraciones IKEv2 para Windows en su Oficina de usuario KeepSolid.

Para hacer esto, siga solo unos pocos pasos de nuestra guía sobre cómo crear manualmente las configuraciones de la VPN.

Allí obtendrá la información requerida para la configuración adicional de IKEv2 en su Mikrotik: la dirección IP, el inicio de sesión, la contraseña y un certificado del servidor VPN elegido, que debe guardar en su computadora.

II. Configurar la conexión IKEv2 en Mikrotik

-

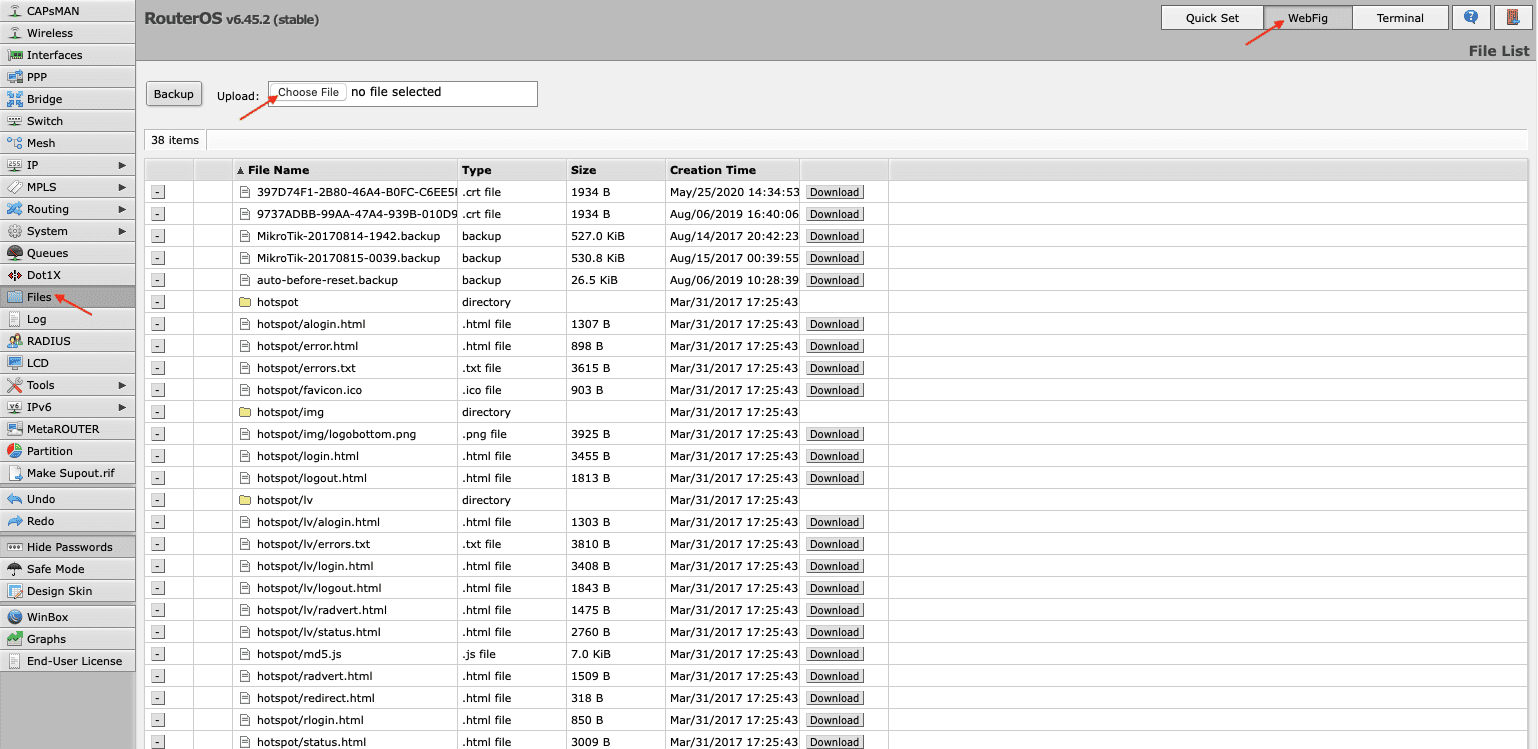

Continúe con su Mikrotik WebFig.

-

Abra Files (Archivos) y agregue el certificado que generó previamente en su Oficina de usuario.

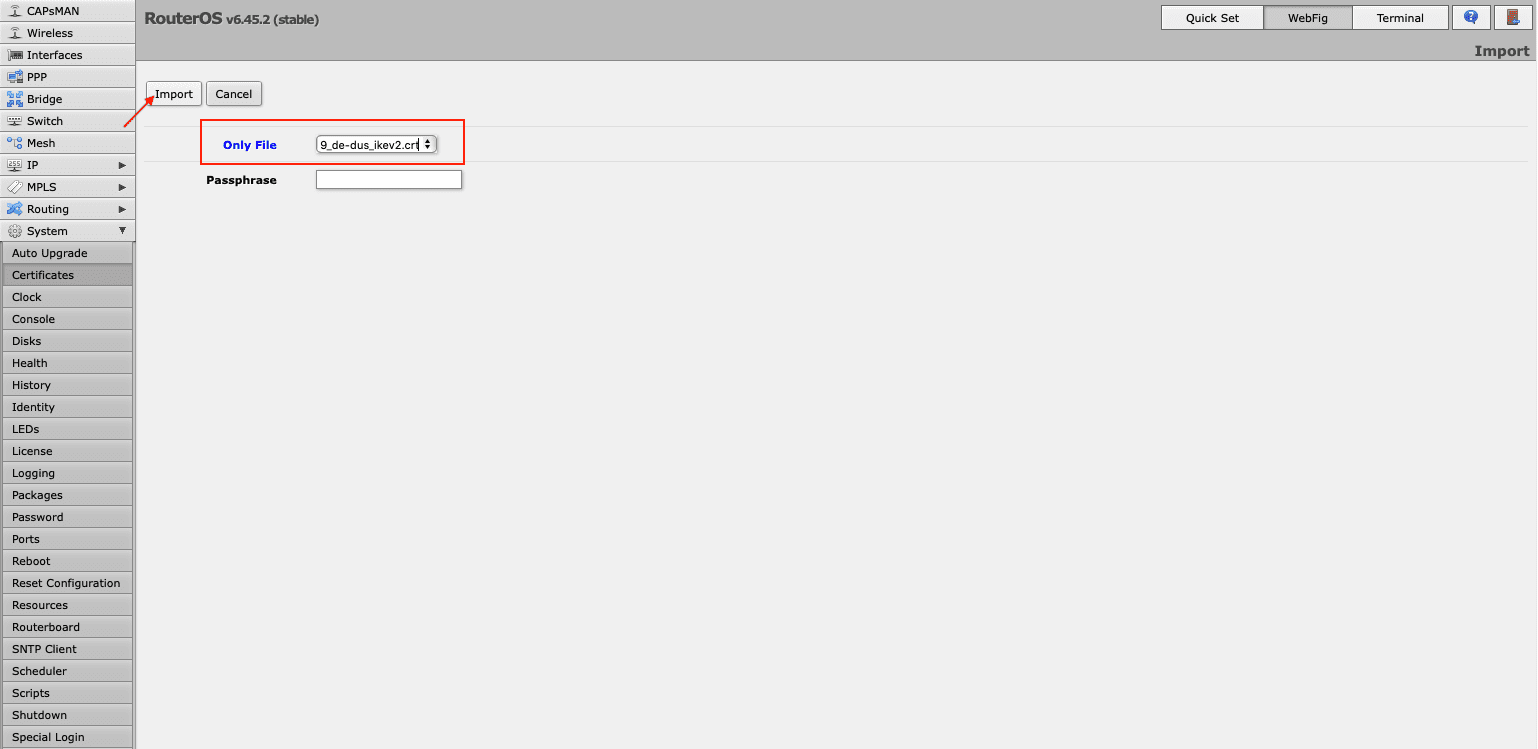

- Importe su certificado a través del System (Sistema) > Certificates (Certificados) > Import (Importar). En el menú desplegable opuesto al campo Only File (Solo archivos), elija el certificado que acaba de agregar y haga clic en Import (Importar).

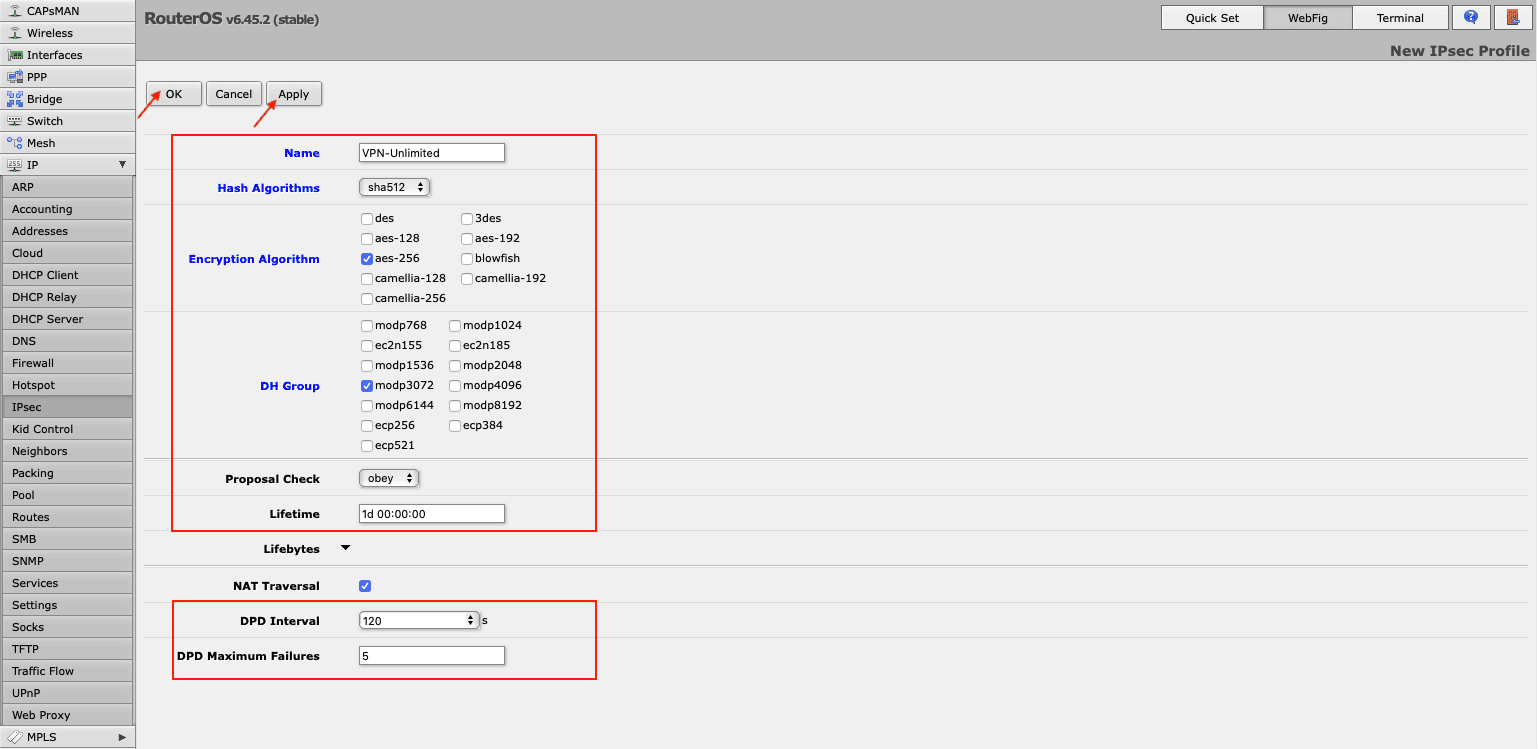

- Agregue un nuevo perfil en su router Mikrotik navegando a IP > IPsec > Profiles (Perfiles) > Add New (Agregar nuevo). Rellene los campos de su nuevo perfil de la siguiente manera:

- Name (Nombre): ingrese un nombre personalizado para su nuevo perfil VPN

- Hash Algorithms (Algoritmos de hash): sha512

- Encryption Algorithm (Algoritmo de cifrado): aes-256

- DH Group (Grupo DH): modp3072

- Proposal Check (Comprobación de propuesta): obedecer

- Lifetime (Vida útil): deje el valor predeterminado 1d 00:00:00

- DPD Interval (Intervalo DPD): 120

- DPD Maximum Failures (DPD Fallos máximos): 5

Haga clic en Apply (Aplicar) > OK (Aceptar).

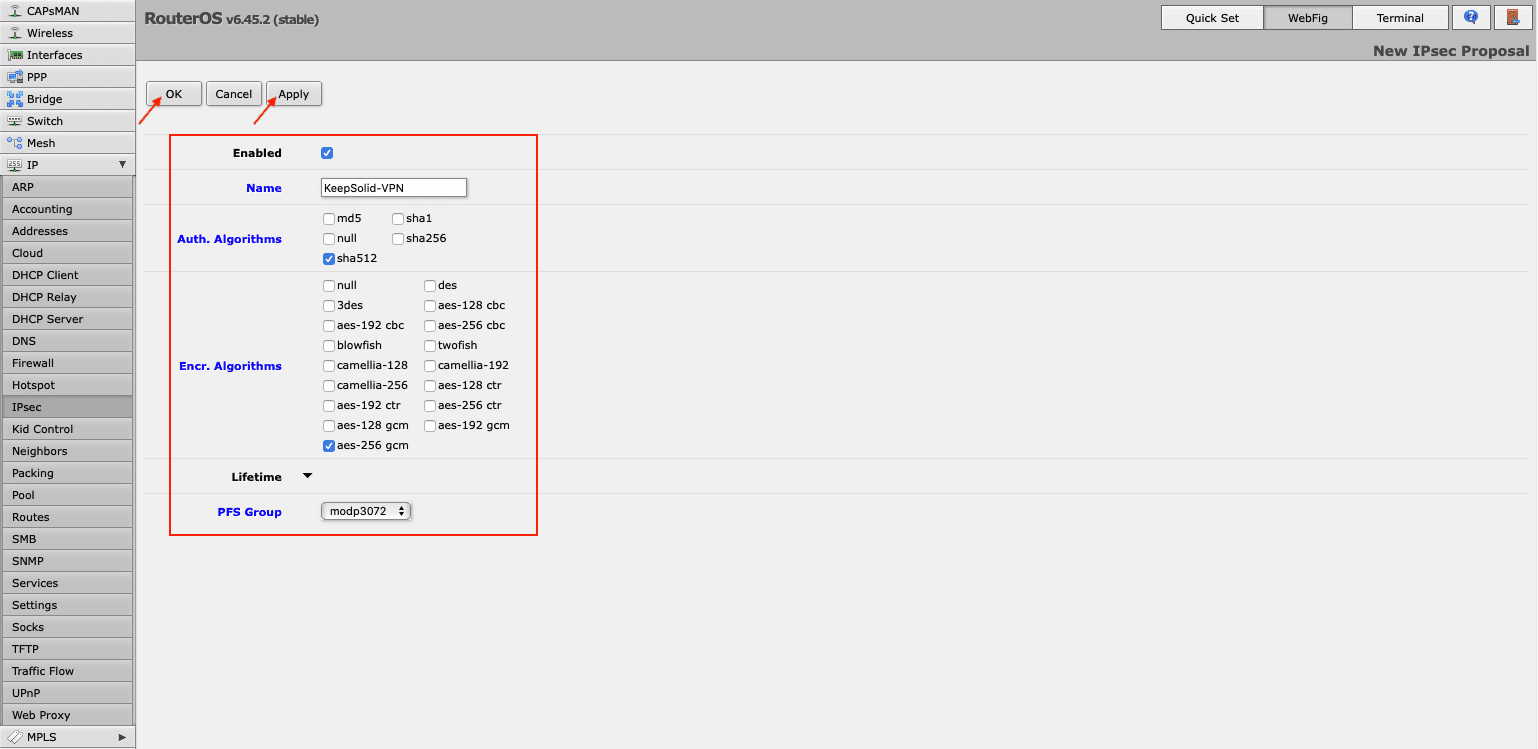

- En la misma pantalla de IPsec, vaya a la pestaña Proposals (Propuestas) y haga clic en Add New (Agregar nuevo). Complete los campos como se muestra a continuación:

- Enabled (Habilitado): la casilla debe estar marcada

- Name (Nombre): ingrese un nombre personalizado, por ejemplo KeepSolid

- Auth. Algorithms (Auth. Algoritmos): sha512

- Enc. Algorithms (Enc. Algoritmos): aes-256 gcm

- PFS Group (Grupo PFS): modp3072

Haga clic en Apply (Aplicar) > OK (Aceptar).

- Navegue a la pestaña Groups (Grupos), presione Add New (Agregar nuevo) e ingrese el nombre del nuevo grupo, por ejemplo KeepSolid, y haga clic en OK (Aceptar).

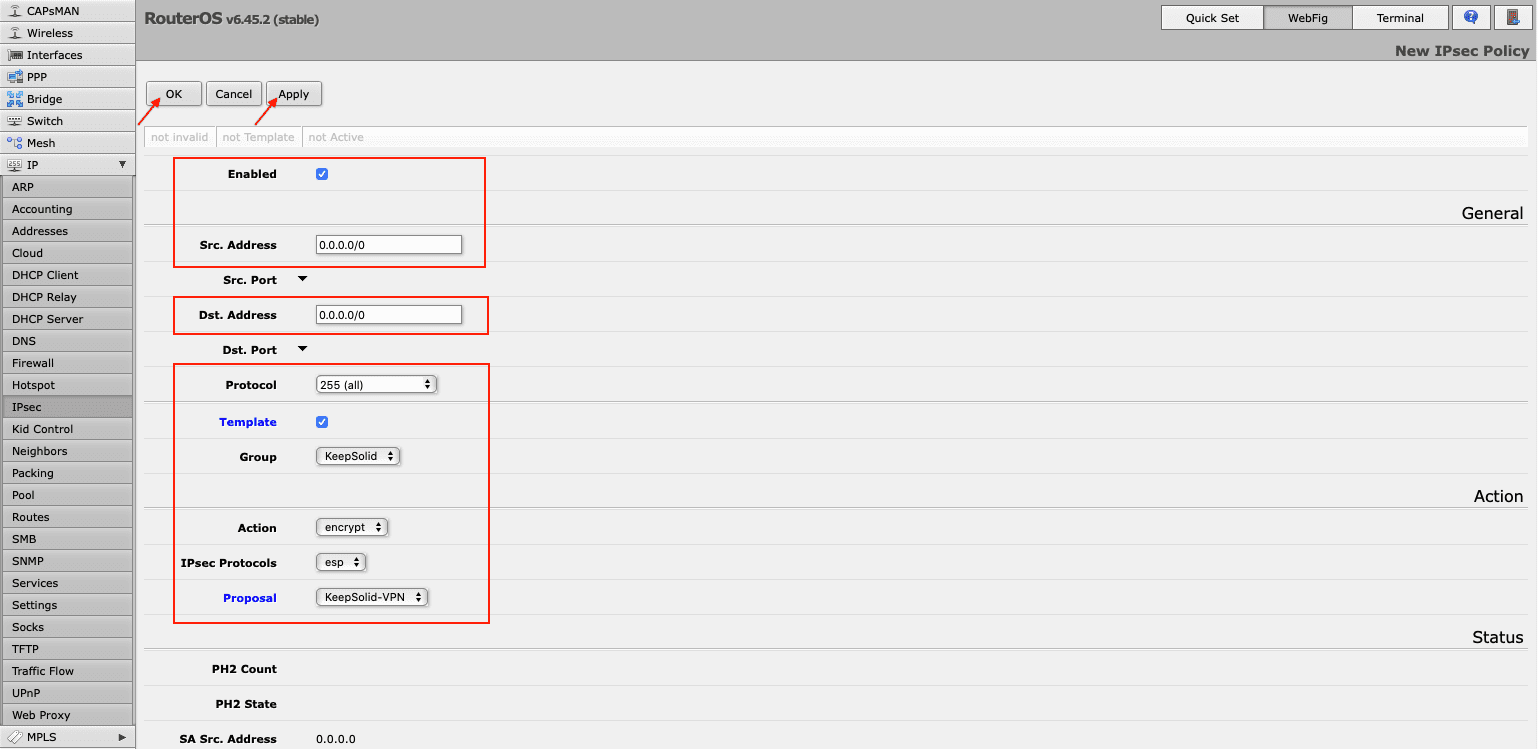

- Ahora necesita crear una IPsec policy en su router Mikrotik. Vaya a la pestaña Policies (Políticas) y haga clic en Add New (Agregar nuevo). Complete los campos como se muestra a continuación y haga clic en OK (Aceptar):

- Enabled (Habilitado): la casilla debe estar marcada

- Src. Address (Src. Dirección): deje el valor predeterminado 0.0.0.0/0

- Dst. Address (Dst. Dirección): deje el valor predeterminado 0.0.0.0/0

- Protocol (Protocolo): 255 (todos)

- Template (Plantilla): marque la casilla

- Group (Grupo): predeterminado (asegúrese de que sea el que creó en el Paso 6, en nuestro caso es KeepSolid)

- Action (Acción): cifrar

- IPsec Protocols (Protocolos IPsec): esp

- Proposal (Propuesta): seleccione la propuesta que creó anteriormente, en nuestro caso es KeepSolid-VPN.

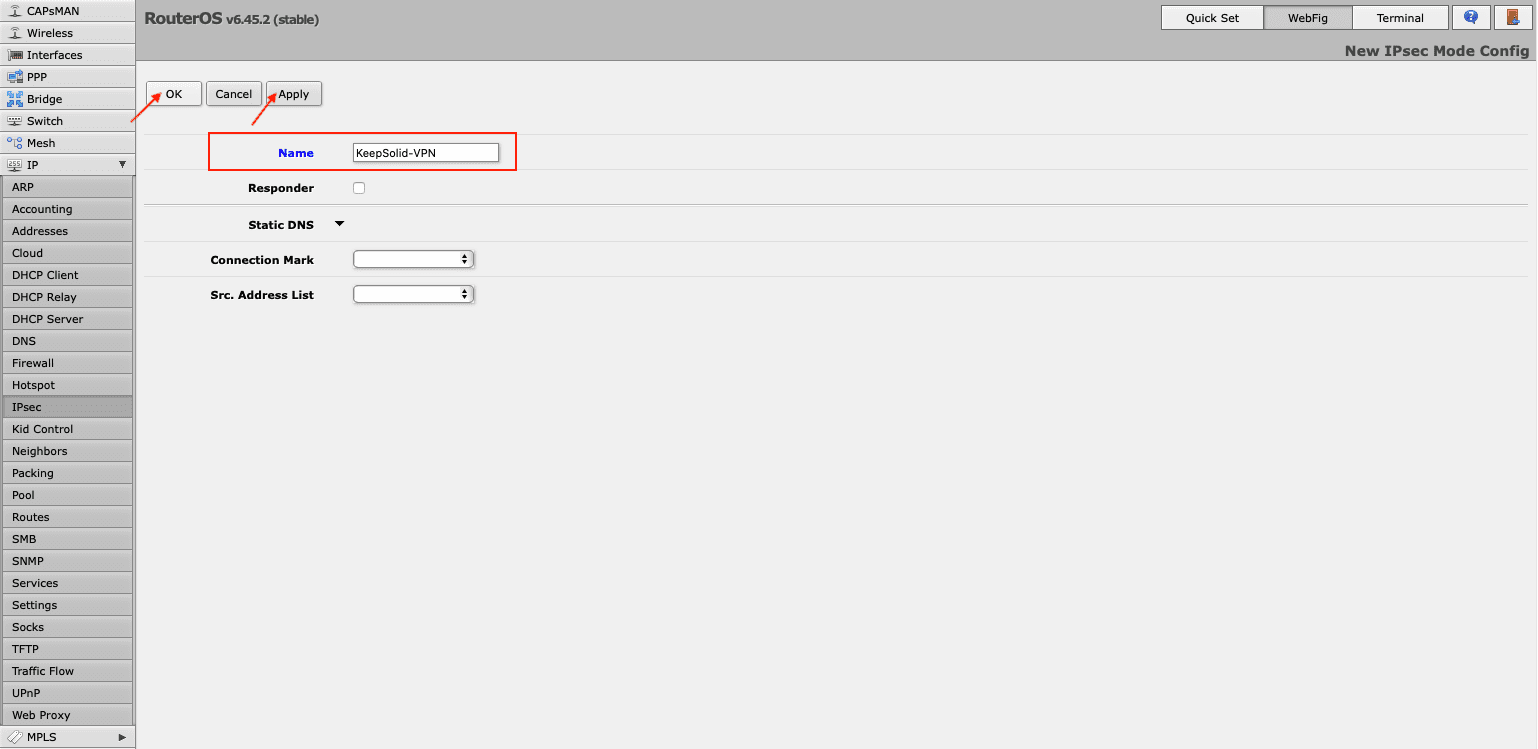

- Vaya a la pestaña Mode Configs (Modo de Configuraciones) en la misma sección de IPsec y presione Add New (Agregar nuevo). Ingrese el nombre de la configuración y haga clic en OK (Aceptar).

-

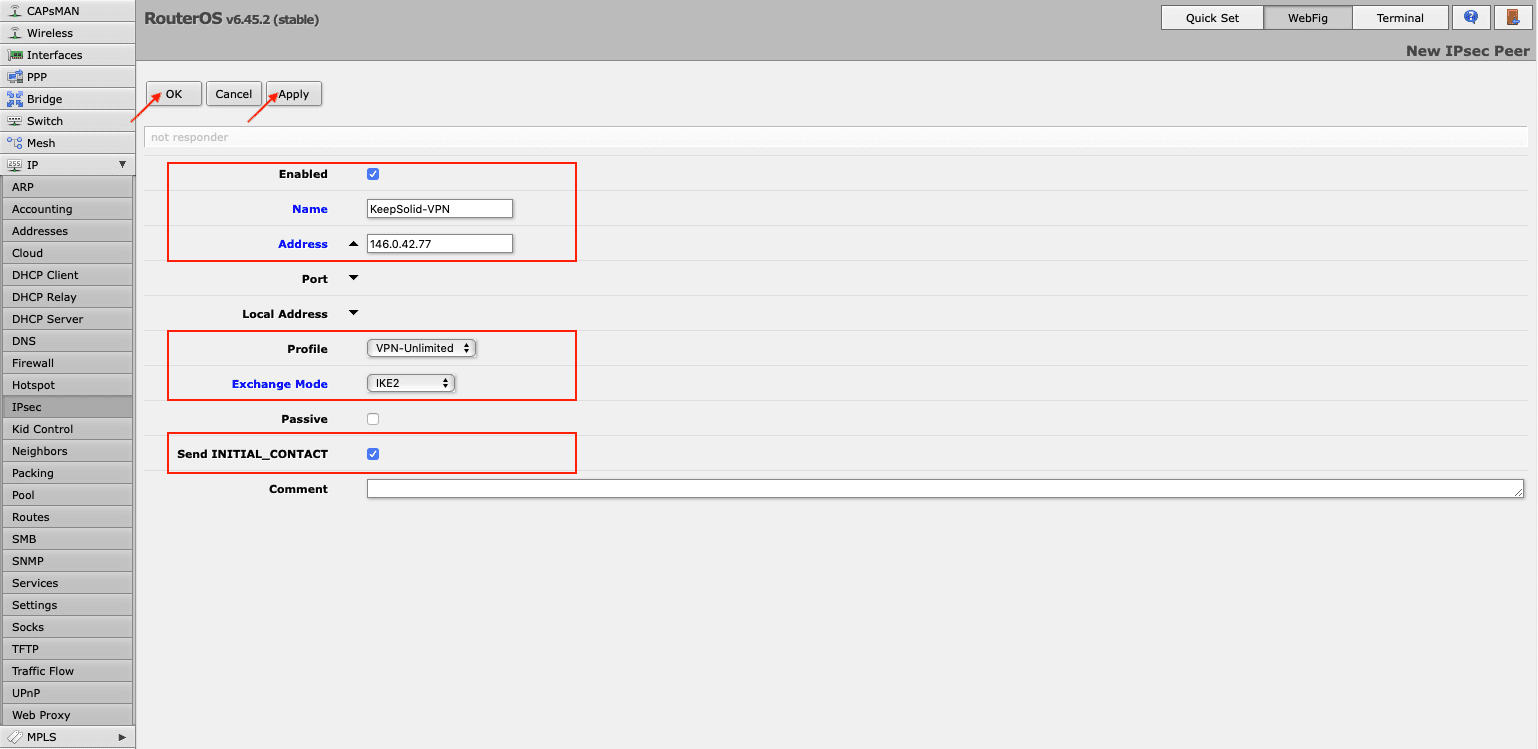

Cree un par de IPsec en la pestaña IPsec > Peers (Pares). Haga clic en Add New (Agregar nuevo) y proporcione los siguientes detalles y haga clic en OK (Aceptar):

- Enabled (Habilitado): la casilla debe estar marcada

- Address (Dirección): ingrese la dirección IP del servidor VPN elegido (puede encontrarla en el campo IPS de la configuración que ha generado)

- Profile (Perfil): seleccione el perfil creado, en nuestro caso es VPN-KeepSolid

- Exchange Mode (Modo de intercambio): elija IKE2

- Send INITIAL_CONTACT (Enviar INITIAL_CONTACT): la casilla debe estar marcada.

-

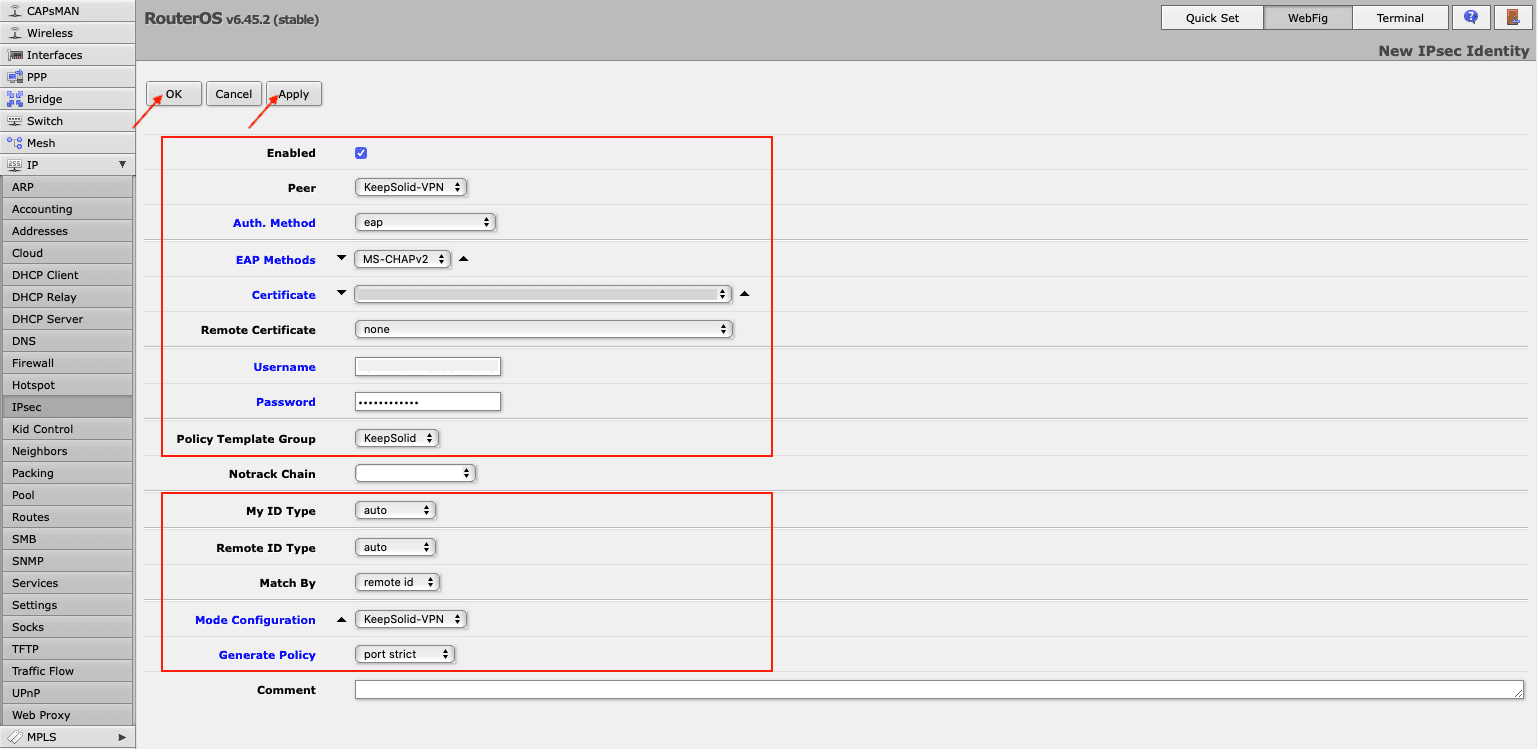

En la pestaña IPsec > Identities (Identidades), haga clic en Add New (Agregar nuevo) y complete los campos como se muestra a continuación:

- Enabled (Habilitado): la casilla debe estar marcada

- Peer (Par): seleccione el par que ha agregado, p. KeepSolid

- Auth. Method (Auth. Método): eap

- EAP Methods (Métodos EAP): MS-CHAPv2

- Certificate (Certificado): elija el certificado IKEv2 que cargó antes

- Remote certificate (Certificado remoto): ninguno

- Username (Nombre de usuario): ingrese la información del campo de inicio de sesión de las configuraciones VPN manuales generadas

- Password (Contraseña): ingrese la contraseña de las configuraciones manuales

- Policy Template Group (Grupo de plantillas de políticas): seleccione la política que ha creado, en nuestro ejemplo es KeepSolid

- My ID Type (Mi tipo de ID): auto

- Remote ID Type (Tipo de identificación remota): auto

- Match By (Coincidencia con): ID remota

- Mode Configuration (Modo de Configuración): elija el nombre de la configuración que agregó en el paso 8

- Generate Policy (Generar política): puerto estricto

Haga clic en Apply (Aplicar) > OK (Aceptar).

-

Puede verificar las conexiones establecidas en las pestañas Active Peers e Installed SAs (SA instalados) en la sección IPsec.

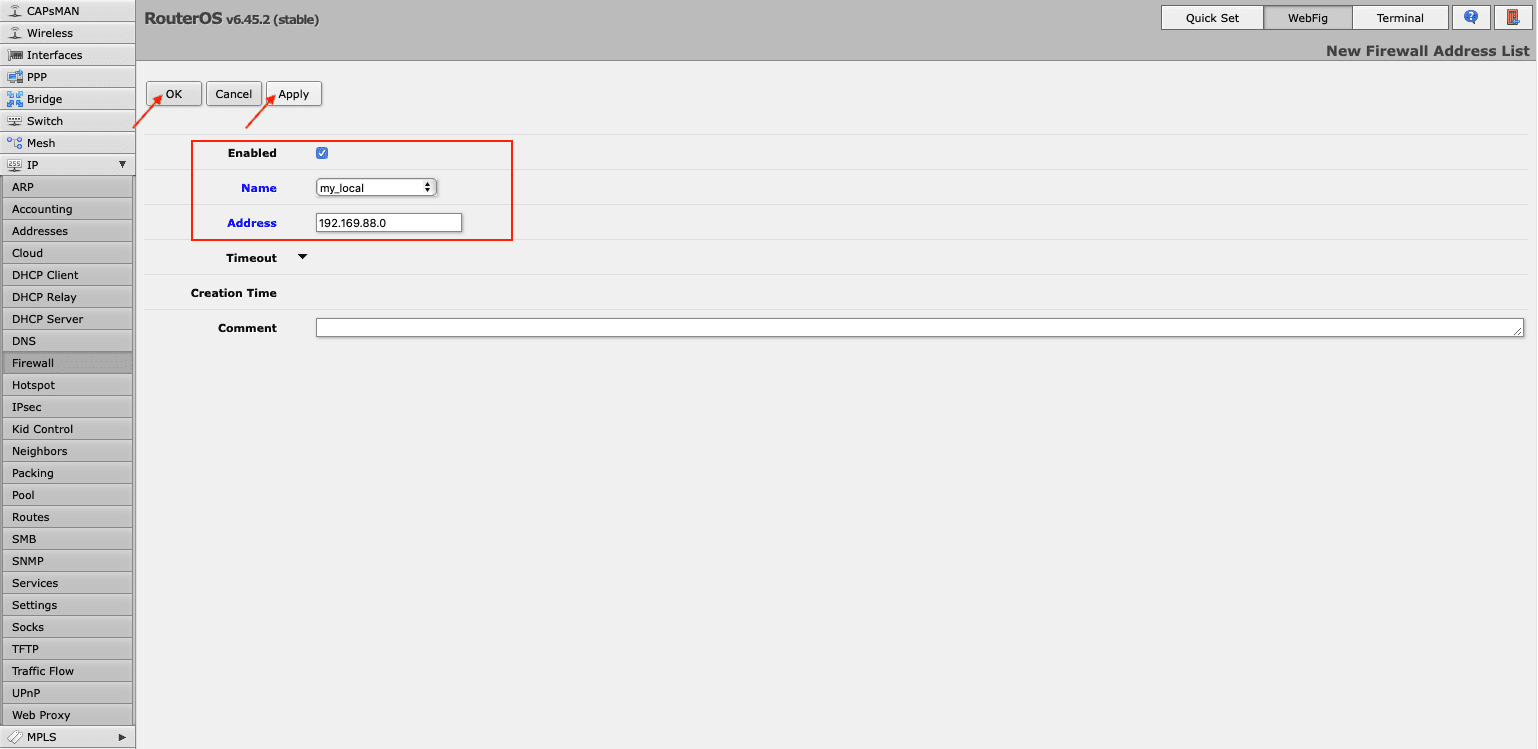

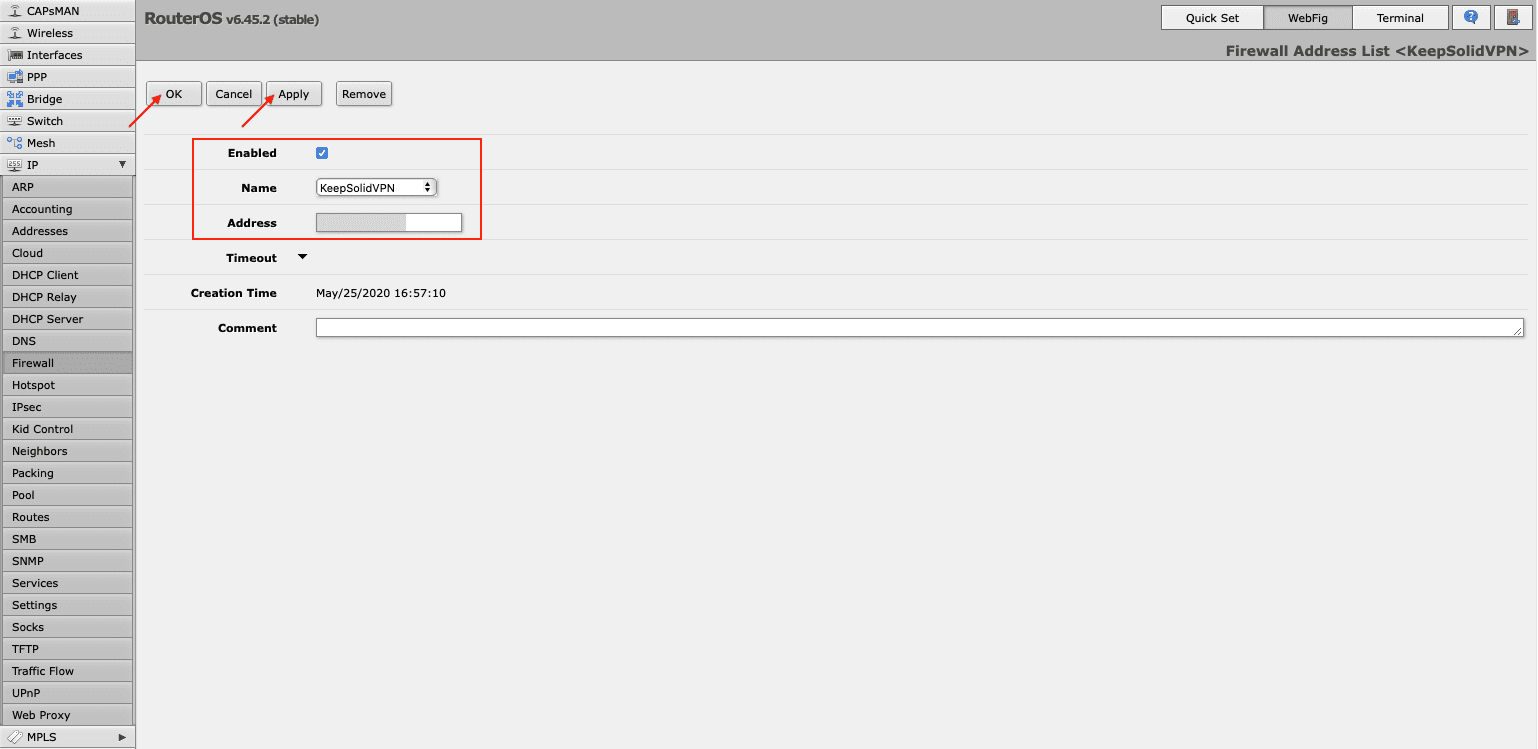

Para enviar todo el tráfico por el túnel, debe crear una lista de direcciones con su red local. Para esto, navegue a Firewall > Address Lists (Listas de direcciones) y haga clic en Add New (Agregar nuevo). En el campo Name (Nombre), elija su red local y escriba su dirección IP y la longitud del prefijo de red en el campo Address (Dirección).

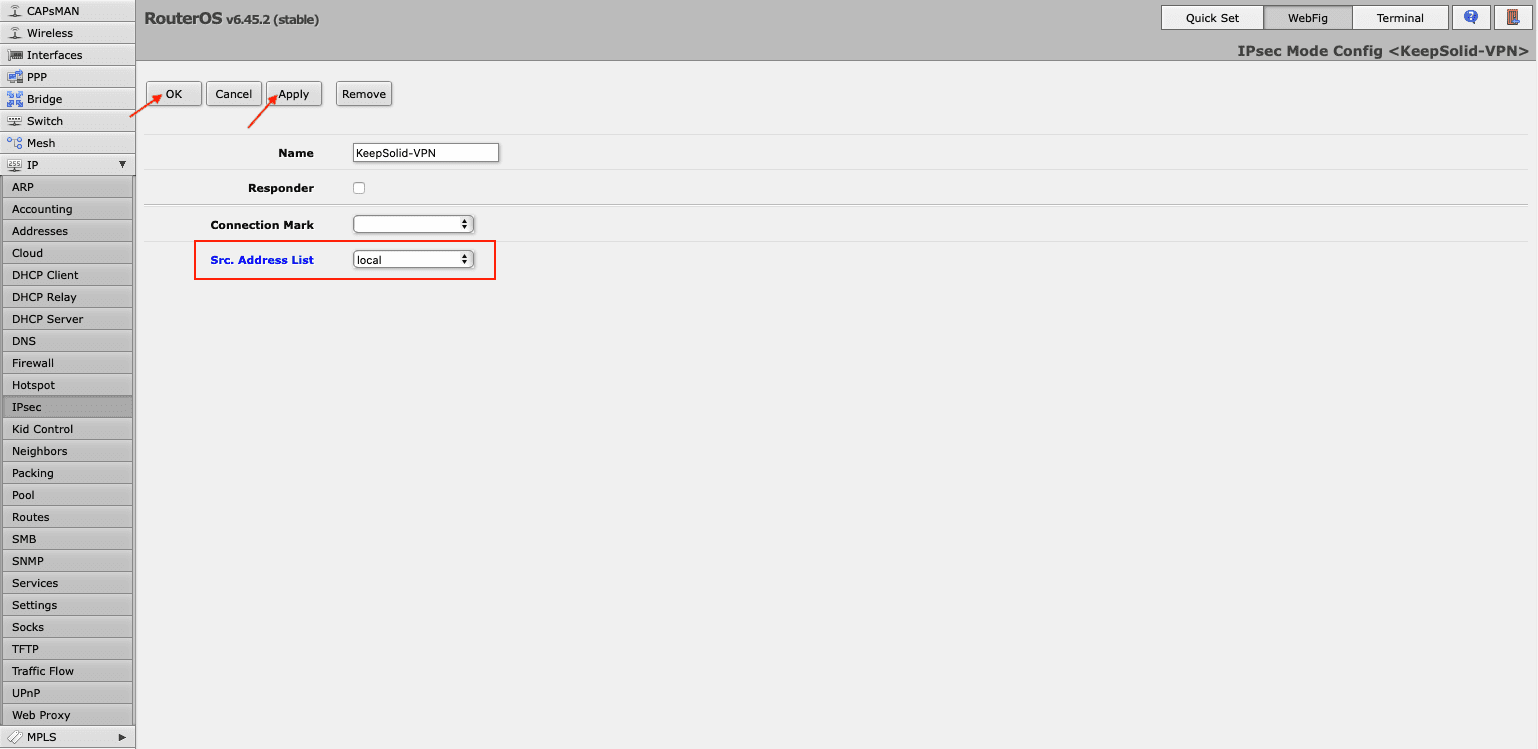

- Ahora necesita asignar esta lista a modo de configuración. Para esto, vaya a IPsec > Mode Configs (Modo de Configuraciones) > KeepSolid y seleccione la lista que acaba de crear en el menú desplegable frente al campo Src. Address List (Src. Lista de direcciones).

Nota: No olvide deshabilitar la regla FastTrack en Firewall > Lista de Filter Rules (Reglas del filtro).

III. Cómo enviar solo el tráfico necesario a través del túnel VPN

-

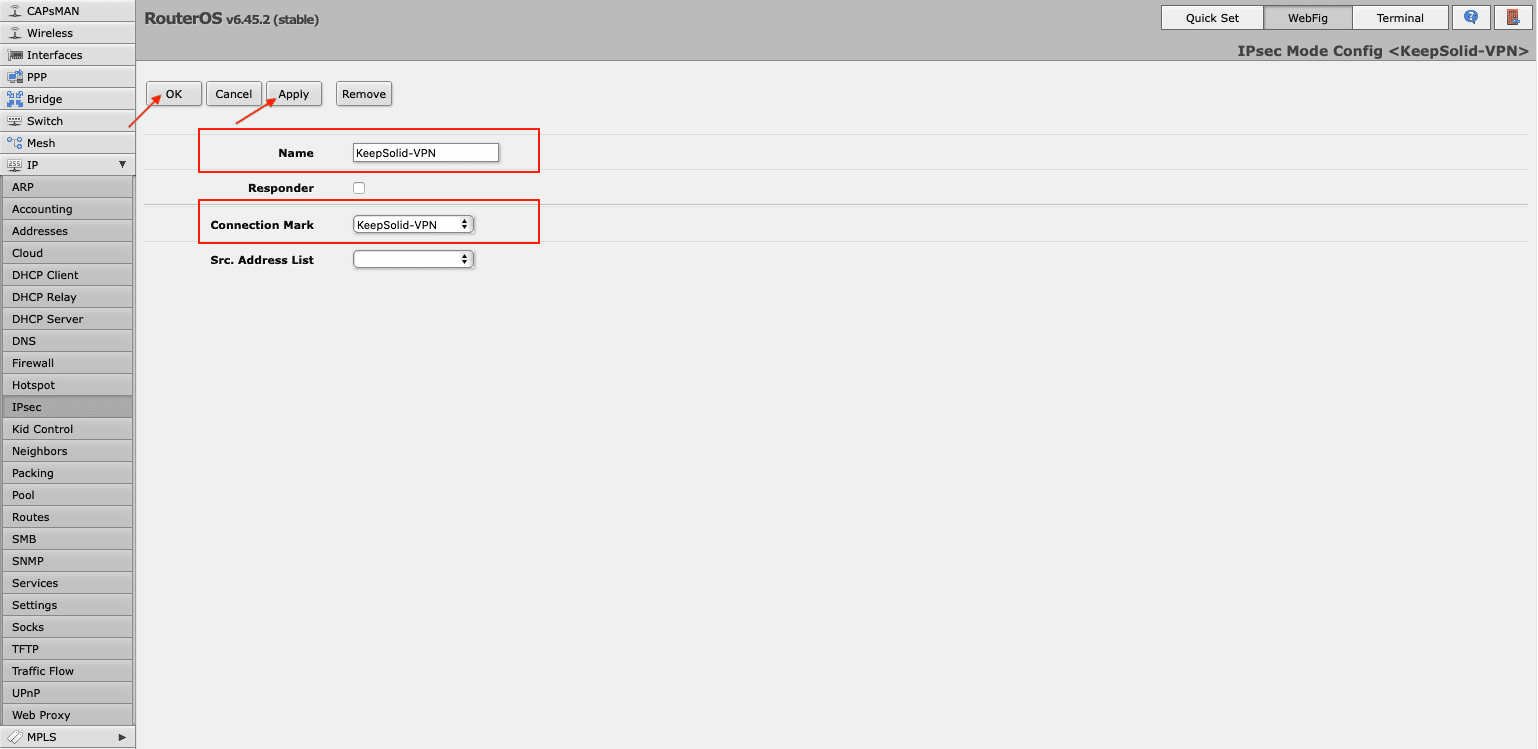

Cree una marca de conexión a través de IPsec > Mode Configs (Modo de Configuración) > Add/Edit (Agregar/Editar).

-

En Firewall > Address Lists (Listas de direcciones), haga clic en Add New (Agregar nuevo) para incluir la dirección IP requerida en la lista de direcciones.

Puede agregar una dirección IP diferente con el mismo nombre de Lista de direcciones.

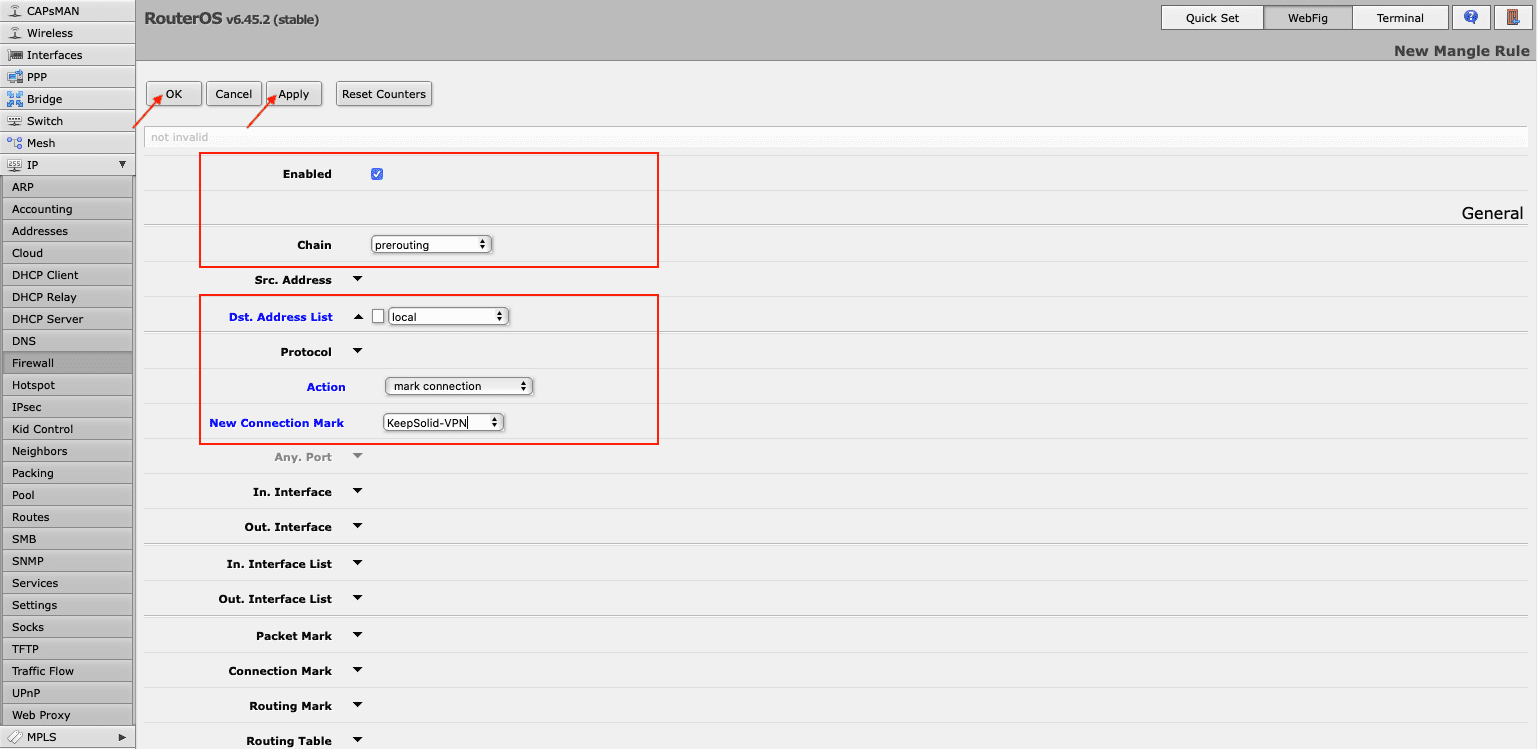

- Vaya a Firewall > Mangle para crear una regla de desmantelamiento Presione Add New (Agregar nuevo) y realice los siguientes cambios:

- Enable (Habilitado): la casilla debe estar marcada

- Chain (Cadena): prerouting

- Dst. Address List (Dst. Lista de direcciones): elija la lista de direcciones que ha creado

- Action (Acción): marcar conexión

- New Connection Mark (Nueva marca de conexión): seleccione la marca de conexión agregada en el paso 1

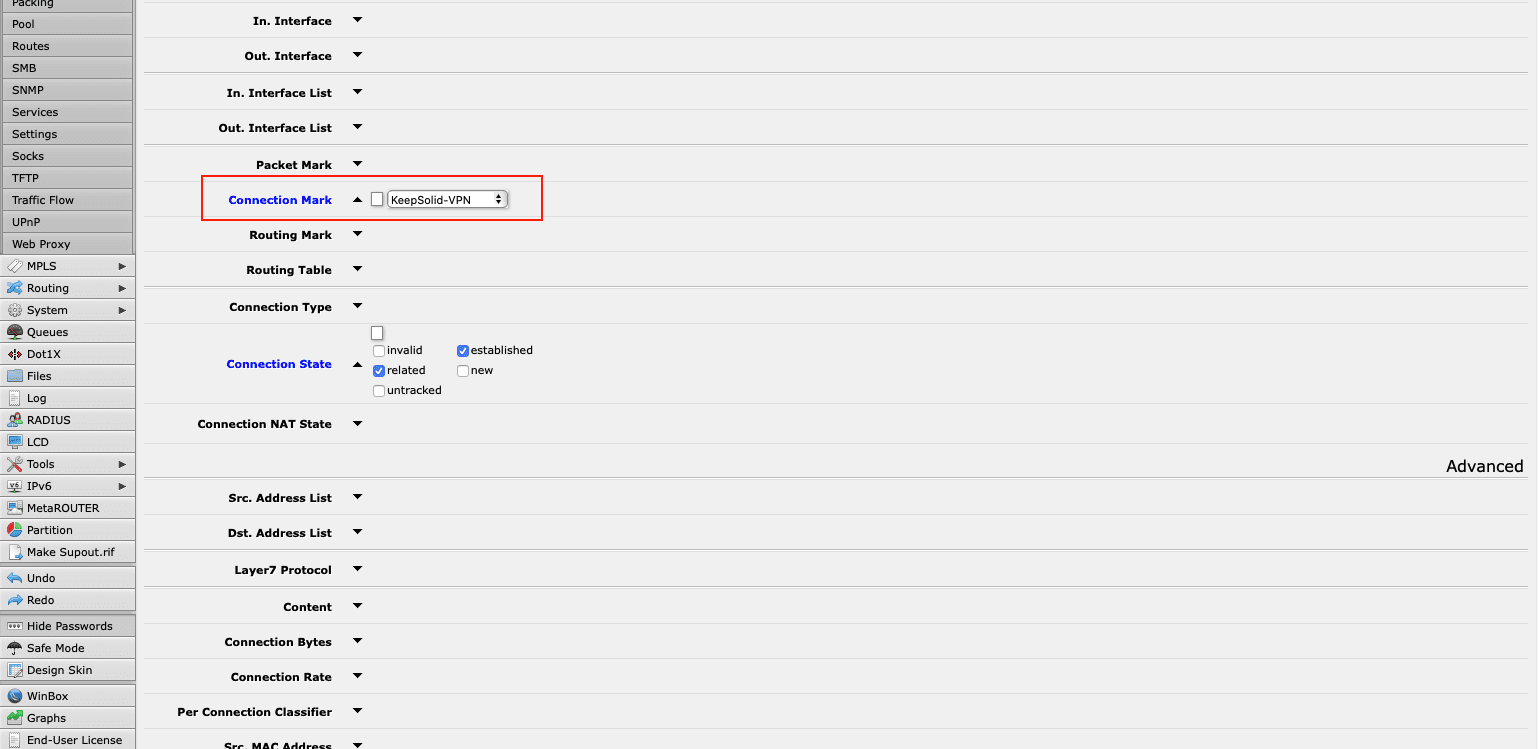

Nota: Si ha habilitado FastTrack, debe editar la regla. Elija su marca de conexión en el campo correspondiente de la Connection Mark (Marca de conexión) y haga clic en OK (Aceptar).

¡Eso es todo! Ha configurado con éxito IKEv2 en el router Mikrotik y puede disfrutar de todos los beneficios del servicio VPN Unlimited y el rápido y seguro protocolo IKEv2.

Comience a usar VPN Unlimited ahora mismo

Protéjase contra los ciberdelincuentes, asegure sus datos confidenciales y oculte su identidad real de terceras personas sin ningún problema.